Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Microsoft ISA Server 2001

Microsoft ISA Server 2001

Cargado por

bermejo2211960Descripción original:

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Microsoft ISA Server 2001

Microsoft ISA Server 2001

Cargado por

bermejo2211960Copyright:

Formatos disponibles

Microsoft ISA Server 2000, edicin estndar: gua de instalacin

y distribucin

Prefacio: acerca de esta gua

Internet ofrece a las organizaciones nuevas oportunidades para conectarse con sus clientes, asociados y empleados.

Aunque ello presenta grandes oportunidades, tambin introduce nuevos riesgos y preocupaciones en cuanto a la

seguridad, el rendimiento y la facilidad de administracin. Microsoft Internet Security and Acceleration (ISA Server

resuelve las necesidades de los negocios actuales basados en Internet. ISA Server incluye un servidor de seguridad

multicapa que le ayuda a proteger sus recursos de red. !a cac" #eb de ISA Server permite a las organizaciones

a"orrar anc"o de banda y me$orar la velocidad de acceso a #eb de los usuarios al proporcionarles los ob$etos desde

un origen local, en lugar de "acerlo desde Internet, que en ocasiones est% saturada.

&anto si se implementa como componentes dedicados o como un servidor de seguridad y de cac" integrado, ISA

Server proporciona una consola de administracin unificada que simplifica la administracin de la seguridad y el

acceso. ISA Server, creado para la plataforma #indo's ())), proporciona cone*iones r%pidas y seguras con Internet y

eficaces "erramientas de administracin integradas.

ISA Server puede resultar valioso para los administradores de tecnolog+as de la informacin, administradores de redes

y profesionales de la seguridad de la informacin de organizaciones de cualquier tama,o a los que le preocupe la

seguridad, el rendimiento, la facilidad de administracin o los costos operativos de sus redes. ISA Server puede

utilizarse en una gran variedad de escenarios, desde peque,as oficinas y sucursales a proveedores de servicios

Internet (IS- y compa,+as de "ospeda$e de p%ginas #eb, as+ como sitios de comercio electrnico.

Audiencia objetivo

.sta gu+a est% dirigida a aquellos profesionales de sistemas, administradores de redes y usuarios avanzados de

peque,as empresas que deseen aprender a instalar e implementar ISA Server en su red. !a gu+a supone que tiene

ciertos conocimientos de los conceptos b%sicos de redes, incluidos /0S, /12-, enrutamiento y acceso remoto, redes

&2-3I- (-rotocolo de 2ontrol de &ransporte3-rotocolo Internet y otros componentes para redes de #indo's.

Prosito de esta gua

.sta gu+a presenta una introduccin a ISA Server y proporciona la informacin necesaria para planear la

implementacin del soft'are.

!a gu+a tambin incluye procedimientos detallados acerca del proceso de instalacin, listas de comprobacin para la

configuracin posterior a la instalacin y e$emplos detallados de escenarios de cmo puede utilizarse ISA Server en su

red.

.sta gu+a est% organizada en los siguientes cap+tulos4

.l cap+tulo 5, 6Introduccin6, presenta ISA Server y describe sus caracter+sticas.

.l cap+tulo (, 62onsideraciones de dise,o6, describe los aspectos que se deben tener en cuenta antes de

instalar ISA Server. !e ayudar% a determinar el n7mero de equipos con ISA Server que debe instalar y con qu

configuracin.

1

.l cap+tulo 8, 6Instalar ISA Server6, le gu+a por el proceso de instalacin. .*plica en detalle la configuracin de

"ard'are y el proceso de instalacin.

.l cap+tulo 9, 6Migrar desde Microsoft -ro*y Server (.)6, e*plica cmo se pueden migrar las directivas y

configuraciones e*istentes de -ro*y Server (.) a una configuracin de ISA Server.

.l cap+tulo :, 6Actualizar a ISA Server, .nterprise .dition6, describe cmo realizar la actualizacin a ISA

Server, .nterprise .dition.

.l cap+tulo ;, 6Instalar y configurar los clientes6, describe los clientes de ISA Server y e*plica los pasos que

debe realizar para configurarlos.

.l cap+tulo <, 6.scenarios de implementacin6, muestra algunas configuraciones de red "abituales y detalla

los pasos que debe realizar para implementarlos con ISA Server.

!atulo ": Introduccin

.ste cap+tulo ofrece una introduccin a Microsoft Internet Security and Acceleration (ISA Server. &ambin describe

algunos escenarios "abituales en los que podr+a utilizar ISA Server en su red.

.n este cap+tulo se incluyen las siguientes secciones4

Introduccin a ISA Server

2aracter+sticas y escenarios de uso

Introduccin a ISA Server

2on el creciente aumento de las actividades empresariales en Internet y el cada vez mayor n7mero de redes

corporativas conectadas a ella, cada vez es m%s necesario disponer de una puerta de enlace a Internet eficaz y f%cil de

utilizar que proporcione una cone*in segura al tiempo que me$ore el rendimiento de la red. ISA Server satisface estas

necesidades al ofrecer una solucin de cone*in a Internet que contiene tanto un servidor de seguridad como una

solucin de cac" #eb completa. .stos servicios se complementan mutuamente4 puede utilizar cualquiera de estas

funciones o ambas a la vez al instalar ISA Server en su red.

ISA Server protege su red y permite implementar la directiva de seguridad de su empresa mediante un amplio

con$unto de reglas que permiten especificar qu sitios, protocolos y contenido pueden pasar a travs del equipo con

ISA Server. ISA Server supervisa las solicitudes y las respuestas transmitidas entre Internet y los equipos cliente

internos, y controla quin tiene acceso a qu equipos de la red corporativa. ISA Server tambin controla a qu equipos

de Internet tienen acceso los clientes internos.

ISA Server ofrece muc"as opciones de seguridad, como el filtrado de paquetes y la deteccin de intrusiones. -uede

crear directivas de acceso basadas en la informacin de nivel de usuario o en las direcciones I- (-rotocolo Internet y

controlar cu%ndo se aplican las reglas.

Adem%s, ISA Server permite la publicacin segura en Internet. -uede utilizar ISA Server para definir una directiva de

publicacin, proteger los servidores de publicacin internos y permitir que los clientes de Internet tengan acceso

seguro a los mismos.

2

ISA Server implementa una cac" para los ob$etos que se solicitan con m%s frecuencia. -uede configurar la cac" para

asegurarse de que contiene los datos utilizados con m%s frecuencia en su organizacin o los datos a los que los

clientes de Internet tienen acceso con m%s frecuencia.

ISA Server es ampliable. Administracin de ISA cuenta con la interfaz 2=M correspondiente, que los administradores

pueden programar mediante lengua$es de programacin de alto nivel o lengua$es de secuencias de comandos. As+,

otros desarrolladores pueden ampliar las funciones principales del servidor de seguridad e implementar filtros de

aplicaciones o de #eb. !as funciones de la cac" pueden me$orarse mediante la interfaz de programacin de

aplicaciones (A-I de la cac". !a interfaz Administracin de ISA puede ampliarse para proporcionar "erramientas de

administracin integradas para las e*tensiones creadas por terceras empresas.

!aractersticas y escenarios de uso

Microsoft cont con la colaboracin de sus clientes durante el dise,o del producto para lograr satisfacer las

necesidades de los negocios de "oy en d+a, preparados para Internet4 seguridad, rendimiento y facilidad de

administracin. .n las siguientes secciones se e*aminan algunos escenarios comunes y se e*plica cmo utilizar las

caracter+sticas de ISA Server para implementarlos en su red.

!one#in a Internet de alta seguridad

ISA Server puede implementarse como un servidor de seguridad dedicado que act7a como una puerta de enlace

segura con Internet para los clientes internos. Mediante la configuracin de las directivas de acceso, los

administradores pueden evitar accesos no autorizados y que entre en la red contenido peligroso, as+ como restringir el

tr%fico de salida.

ISA Server es una completa solucin para proteger el acceso a la red. ISA Server incluye las siguientes caracter+sticas

de seguridad y del servidor de seguridad4

Directiva de acceso al exterior. -uede utilizar ISA Server para configurar reglas para sitios, contenido y

protocolos que permiten controlar el acceso de los clientes internos a Internet. !as reglas de sitios y contenido

especifican a qu sitios y a qu contenido se puede tener acceso. !as reglas de protocolo indican si se puede

utilizar un determinado protocolo para las comunicaciones entrantes o salientes.

Deteccin de intrusiones. !os mecanismos integrados de deteccin de intrusiones pueden avisarle cuando se

inicie un determinado tipo de ataque contra su red. -or e$emplo, puede configurar el equipo en el que est

instalado ISA Server para avisarle si se detecta un intento de e*ploracin de puertos.

Asistente de seguridad del sistema. .l Asistente de seguridad de ISA Server permite bloquear #indo's ()))

con el nivel de seguridad adecuado, seg7n las plantillas predefinidas.

Filtros de aplicacin. ISA Server analiza y controla el tr%fico espec+fico de aplicacin mediante filtros que

inspeccionan los datos y distinguen cada aplicacin. -uede "abilitar el filtrado inteligente para el -rotocolo de

transferencia de "iperte*to (1&&-, el -rotocolo de transferencia de arc"ivos (>&-, el -rotocolo simple de

transferencia de correo (SM&-, el correo electrnico, el protocolo de conferencias 1.8(8, las secuencias

multimedia, las llamadas a procedimientos remotos (?-2 y muc"os otros.

Compatibilidad con VPN. ISA Server incluye un sistema de acceso remoto seguro, basado en est%ndares,

mediante los servicios integrados de red privada virtual (@-0 de Microsoft #indo's ())).

3

Acceso a Internet roductivo

.l acceso a Internet es una "erramienta para los traba$adores del conocimiento de "oy. /ebido al gran volumen de

tr%fico de Internet que cruza las puertas de enlace de una red, el rendimiento del acceso al #eb puede convertirse en

un cuello de botella para la productividad. !as funciones de cac" #eb de ISA Server me$oran el rendimiento del

acceso al #eb gracias al almacenamiento en cac" del contenido de Internet en una ubicacin m%s cercana al cliente.

Adem%s, mediante los controles de acceso basados en directivas, los administradores pueden limitar los sitios #eb a

los que tienen permiso de acceso determinados usuarios seg7n la "ora del d+a, el tipo de contenido y muc"as otras

opciones. Aracias al almacenamiento en cac" y el control de acceso, ISA Server puede ayudar a reducir el costo de

administrar la cone*in a Internet y me$orar la productividad de los usuarios que necesitan acceso a Internet. ISA

Server utiliza una cac" de almacenamiento en memoria ?AM y un sistema de entrada y salida de arc"ivos eficaz para

que la cac" proporcione un rendimiento elevado.

.ntre las funciones de cac" de ISA Server se incluyen4

Almacenamiento en cach jerruico. ISA Server permite establecer una $erarqu+a de cac"s, mediante el

encadenamiento de equipos con ISA Server, que permite que los clientes tengan acceso desde la cac" que est

m%s pr*ima geogr%ficamente.

Cach inversa. ISA Server puede almacenar en cac" el contenido 1&&- y >&- de los servidores de

publicacin, lo que me$ora su accesibilidad.

Almacenamiento en cach programado. -uede utilizar el servicio de descarga de contenido de cac"

programado para configurar el momento en el que el equipo con ISA Server debe descargar desde Internet a su

cac" el contenido que se solicita con m%s frecuencia.

!o$ercio electrnico y ublicacin ridos y escalables

&anto si su organizacin proporciona servicios de comercio electrnico a travs de Internet como si se trata de una

gran organizacin que desea ampliar su negocio, Internet es una parte esencial de su estrategia de negocio. !as

organizaciones no pueden permitirse tener sitios #eb de comercio electrnico lentos y que no respondan

correctamente, especialmente a"ora que la competencia directa slo est% a un clic con el mouse (ratn. !a cac" #eb

de ISA Server proporciona a los usuarios una e*periencia #eb r%pida que crece con su negocio. .l almacenamiento en

cac" tambin est% disponible para los clientes de Internet que solicitan ob$etos de los equipos de la red local.

ISA Server permite publicar servicios en Internet sin poner en peligro la seguridad de la red interna. -uede configurar

reglas de publicacin en #eb y en servidores que determinen qu solicitudes se deben enviar directamente a un

servidor ubicado detr%s del equipo con ISA Server, lo que proporciona una capa de seguridad adicional para los

servidores internos.

-uede utilizar las siguientes caracter+sticas de ISA Server para publicar informacin en los servidores4

Publicacin segura en !eb. !as reglas de publicacin en #eb permiten el acceso seguro a los servidores #eb

internos. As+ mismo, conceden a los clientes e*ternos acceso a los servidores internos, al tiempo que los protegen

frente a accesos no autorizados.

4

Publicacin segura en el servidor de aplicaciones. !as reglas de publicacin en servidores permiten que

determinados clientes tengan acceso a los servidores internos, sin necesidad de realizar en el servidor de

publicacin tediosos procedimientos de configuracin o instalacin.

ISA Server incluye un Asistente para la seguridad del servidor de correo, que facilita la configuracin de .*c"ange

Server en la red local.

Ad$inistracin unificada

!a administracin separada de la seguridad y del almacenamiento en cac" suele requerir con$untos diferentes de

tecnolog+as de red, equipos de infraestructura y administradores, lo que aumenta la comple$idad, el costo y las

inco"erencias. !a "erramienta de administracin unificada, basada en directivas, que se incluye en ISA Server ayuda a

los administradores a administrar y proteger la cone*in a Internet desde una ubicacin centralizada, lo que reduce la

comple$idad de la red y el costo de propiedad total.

!as organizaciones suelen salir beneficiadas cuando las directivas de almacenamiento en cac" y del servidor de

seguridad son co"erentes. !a integracin de la administracin en ISA Server permite utilizar una misma vista para

estas directivas, en lugar de tener que administrar de forma independiente la infraestructura de almacenamiento en

cac" y del servidor de seguridad.

!atulo 2: !onsideraciones de dise%o

.ste cap+tulo se centra en la informacin que necesita para dise,ar e implementar Microsoft Internet Security and

Acceleration (ISA Server en su organizacin. Aunque proporciona gran parte de la informacin necesaria para la

implementacin de ISA Server, no pretende abarcar todos los aspectos relacionados con las redes.

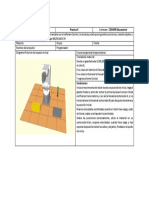

.n la tabla siguiente se enumeran los factores que debe tener en cuenta a la "ora de planear la implementacin de

ISA Server.

Asecto &escricin !onsulte

B2u%ntos equipos necesitoC !a configuracin de "ard'are y la cone*in a

Internet depende de cmo utilice ISA Server.

6/irectrices para planear

la capacidad6

BDu caracter+sticas de ISA

Server necesitarC

-uede elegir las caracter+sticas de ISA Server

que desea instalar para resolver las necesidades

espec+ficas de su red.

6Seleccionar las

caracter+sticas de ISA

Server6

B2u%les son los requisitos de

los usuariosC

/etermine qu aplicaciones y servicios

necesitan los usuarios para poder decidir la

configuracin apropiada para los clientes.

6.valuar los requisitos de

los clientes6

B/ebo volver a configurar la

red e*istenteC

2onsidere la forma en la que interactuar% ISA

Server con la red e*istente.

2onsideraciones acerca de

la red e*istente

.n este cap+tulo se incluyen las siguientes secciones4

/irectrices para planear la capacidad

Seleccionar las caracter+sticas de ISA Server

.valuar los requisitos de los clientes

Interaccin con otros servicios de red

5

&irectrices ara lanear la caacidad

Si desea me$orar el rendimiento, debe dise,ar el "ard'are de ISA Server y la cone*in a Internet para poder atender

la carga esperada. .n las siguientes secciones se describen las configuraciones recomendadas para los sistemas

utilizados en diferentes escenarios.

'e(uisitos $ni$os

-ara utilizar ISA Server necesita4

-2 con un procesador compatible con -entium II a 8)) M1z o m%s r%pido.

2omo sistema operativo, el equipo debe utilizar Microsoft #indo's ())) Server, con el Service -acE 5 o una

versin posterior, #indo's ())) Advanced Server con el Service -acE 5 o una versin posterior, o #indo's ()))

/atacenter Server.

(:; megabytes (MF de memoria ?AM

() MF de espacio disponible en disco duro

Adaptador de red compatible con #indo's ())) para las comunicaciones con la red interna

Gna particin del disco duro local formateada con el sistema de arc"ivos 0&>S

.l equipo en el que se instale ISA Server puede utilizar un m%*imo de cuatro procesadores. ISA Server no se instalar%

en un equipo que tenga m%s de cuatro procesadores.

Si va a utilizar ISA Server en los modos de servidor de seguridad o integrado, necesitar% dos adaptadores de red.

)ota Gtilice siempre la versin m%s reciente de los Service -acE.

'e(uisitos ara ad$inistracin re$ota

-ara la administracin remota de ISA Server slo necesita instalar Administracin de ISA, que puede e$ecutarse en

#indo's ())) -rofessional o versiones posteriores.

.n su lugar, puede instalar Servicios de &erminal Server en modo de Administracin remota en el equipo que e$ecuta

ISA Server. Si lo "ace, no tendr% que instalar la "erramienta Administracin de ISA en otro equipo para poder realizar

las funciones de administracin remota. .n su lugar, puede utilizar una sesin de Servicios de &erminal Server para

administrar ISA Server.

'e(uisitos del al$acena$iento en cac*+ directa

ISA Server puede implementarse como un servidor de cac" directa, lo que permite mantener una cac" centralizada

con los ob$etos de Internet que se solicitan con frecuencia, y a la que puede tener acceso cualquier e*plorador #eb

cliente. .n este caso, tenga en cuenta el n7mero de clientes e*ploradores #eb que tendr%n acceso a Internet. !a

siguiente tabla enumera las configuraciones de "ard'are correspondientes al n7mero de clientes internos que se

espera que tengan acceso a los ob$etos de Internet.

),$ero de

usuarios

-(uio con ISA Server

Me$oria 'AM

.en M/0

-sacio en disco asignado

a la cac*+

1asta :)) Gn 7nico equipo con ISA Server con un

procesador -entium II a 8)) M1z

(:; .ntre ( y 9 Aigabytes (AF

6

:)) H 5,))) Gn 7nico equipo con ISA Server con

dos procesadores -entium III a ::)

M1z

(:; 5) AF

M%s de 5))) /os equipos con ISA Server, cada uno

con procesadores -entium III a ::)

M1z

(:; para cada

servidor

5) AF para cada servidor

Si el n7mero de usuarios es superior a 5))), tenga en cuenta la posibilidad de utilizar el "ard'are con procesadores

m%s r%pidos y m%s memoria o de agregar m%s equipos con ISA Server. -ara obtener m%s informacin, consulte

6Agregar m%s equipos6.

Si instala m%s de un equipo con ISA Server, considere la posibilidad de actualizarlos a ISA Server, .nterprise .dition, lo

que le permitir% agruparlos en matrices. -ara obtener m%s informacin, consulte el cap+tulo :, 6Actualizar a ISA Server,

.nterprise .dition6.

'e(uisitos ara la ublicacin .cac*+ inversa0

ISA Server puede utilizar una cac" para los usuarios e*ternos que solicitan datos. -or e$emplo, puede instalarlo entre

Internet y el servidor #eb de una organizacin en el que se alo$e un sitio #eb comercial o que proporcione acceso a

los asociados comerciales. .n este caso, debe tener en cuenta la frecuencia con la que los clientes e*ternos solicitan

ob$etos a los servidores de publicacin.

!a siguiente tabla enumera las configuraciones de "ard'are correspondientes al n7mero de solicitudes esperado desde

usuarios de Internet (e*ternos, para un escenario de cac" inversa.

Accesos or segundo -(uio con ISA Server

Menos de 5)) Gn 7nico equipo con ISA Server con un procesador -entium II a 8)) M1z

1asta (:) Gn 7nico equipo con ISA Server con un procesador -entium III a 9:) M1z

M%s de (:) .quipo con ISA Server con un procesador -entium III a ::) M1z

Gn equipo con ISA Server adicional por cada (:) accesos por segundo

adicionales. &ambin puede utilizar el Monitor de rendimiento para determinar

los cuellos de botella y agregar m%s servidores o "ard'are m%s eficaz, seg7n

sea necesario.

!os requisitos de memoria de acceso aleatorio (?AM dependen del tama,o del contenido publicado que se almacenar%

en la cac". .n condiciones ideales, todo el contenido almacenado en la cac" debe caber en la memoria. -or e$emplo,

si el sitio #eb que publica tiene (:) MF de contenido, bastar% con (:; MF de memoria ?AM.

Agregar $s e(uios

-uede utilizar los requisitos para planear la capacidad que se detall anteriormente como directriz general para

determinar el n7mero de equipos con ISA Server necesarios. .n algunos casos, tendr% que afrontar la decisin de si

conviene m%s agregar un equipo con ISA Server adicional o aumentar el rendimiento del equipo ya e*istente con un

procesador adicional. 2ada una de estas opciones presenta distintas venta$as.

Si agrega un nuevo equipo, tenga en cuenta la posibilidad de actualizarse a ISA Server, .nterprise .dition, de manera

que pueda crear una matriz de equipos con ISA Server. !as matrices le ayudar%n a crear un sistema con mayor

tolerancia a errores. Si se produce un error en uno de los equipos, el otro seguir% funcionando. Adem%s, la

7

administracin centralizada de las matrices de ISA Server "ace que al agregar nuevos servidores a la matriz los

problemas de administracin sean muc"o menores.

-or otra parte, si agrega otro equipo tendr% que adquirir y administrar "ard'are adicional, as+ como otro soft'are

instalado en el equipo (como el sistema operativo.

Seleccionar las caractersticas de ISA Server

ISA Server puede instalarse con las caracter+sticas de servidor de seguridad y cac". &ambin puede instalar

7nicamente las funciones de servidor de seguridad o las de cac". /urante el proceso de instalacin tendr% que elegir

el modo de instalacin4 servidor de seguridad, cac" o integrado.

.n el modo de servidor de seguridad puede configurar reglas que controlen las comunicaciones entre su red

corporativa e Internet, para as+ protegerlas. .n este modo, tambin puede publicar servidores internos para compartir

los datos de los mismos con los usuarios de Internet.

.n el modo de cac", puede me$orar el rendimiento de la red y a"orrar anc"o de banda si almacena m%s cerca de los

usuarios los ob$etos a los que tienen acceso con mayor frecuencia. -uede enrutar las solicitudes de los usuarios de

Internet al servidor #eb m%s adecuado.

.n el modo integrado est%n disponibles todas las caracter+sticas de cac" y servidor de seguridad. -uede configurar

una directiva que tenga en cuenta tanto las necesidades de rendimiento de la cac" como las necesidades de

seguridad.

Seg7n el modo que seleccione, dispondr% de diferentes caracter+sticas. !a siguiente tabla enumera qu caracter+sticas

est%n disponibles en los modos de servidor de seguridad y de cac". .n el modo integrado est%n disponibles todas las

caracter+sticas.

Seleccionar las caracter+sticas de ISA Server

!aracterstica

Servidor de

seguridad

!ac*+

/irectiva de acceso S+ S+ (slo los protocolos 1&&- y 1&&-S

>iltros de aplicacin S+ 0o

2onfiguracin de cac" 0o S+

2ompatibilidad con los clientes

Secure0A& y del servidor de seguridad

S+ 0o

>iltrado de paquetes S+ 0o

Supervisin en tiempo real S+ S+

Informes S+ S+

-ublicacin de servidores S+ 0o

?ed privada virtual S+ 0o

>iltros #eb S+ S+

-ublicacin en #eb S+ S+

8

2ompatibilidad con clientes de pro*y

#eb

S+ S+

-valuar los re(uisitos de los clientes

ISA Server admite los siguientes tipos de clientes4

Clientes de prox" !eb. !os clientes de pro*y #eb env+an las solicitudes directamente a ISA Server, pero el

acceso a Internet est% limitado al e*plorador. -uede configurar como cliente de pro*y #eb cualquier e*plorador

#eb compatible con 1&&- 5.5.

Clientes #ecureNA$. !os clientes de &raduccin de direcciones de red segura (Secure0A& proporcionan

seguridad y almacenamiento en cac", pero no permiten realizar la autenticacin en el nivel de usuario. -ara

configurar un cliente Secure0A& slo tiene que establecer la puerta de enlace predeterminada en el equipo cliente

como la direccin de -rotocolo Internet (I- del equipo con ISA Server. 2omo para configurar los clientes

Secure0A& slo es necesario cambiar la puerta de enlace predeterminada, cualquier equipo que utilice el -rotocolo

de 2ontrol de &ransporte3-rotocolo Internet (&2-3I- puede ser un cliente Secure0A&.

Clientes de servidor de seguridad. !os clientes de servidor de seguridad restringen el acceso de cada usuario

al e*terior para las solicitudes que utilizan &2- y el -rotocolo de datagramas de usuario (G/-. -ara configurar un

cliente de servidor de seguridad debe instalar el soft'are correspondiente en cada equipo cliente. Slo puede

instalar el programa cliente del servidor de seguridad en aquellos equipos que utilicen Microsoft #indo's

Millennium .dition, Microsoft #indo's I: =S?(, Microsoft #indo's IJ, #indo's 0& 9.) o #indo's ())).

Antes de instalar o configurar el soft'are cliente, eval7e las necesidades de su organizacin. /etermine qu

aplicaciones y servicios necesitan sus clientes internos. .val7e cmo se realizar% la publicacin en los servidores y

compare estas necesidades con los tipos de cliente compatibles con ISA Server.

Si desea: 1tilice:

Me$orar el rendimiento de las solicitudes #eb

para los clientes internos

2lientes de pro*y #eb.

.vitar la instalacin de soft'are cliente o la

configuracin de equipos cliente

2lientes Secure0A&. !os clientes Secure0A& no necesitan

ninguna configuracin espec+fica ni ning7n soft'are

Me$orar el rendimiento #eb en un entorno en

el que no se utilizan sistemas operativos de

Microsoft

2lientes Secure0A&. !as solicitudes de los clientes

Secure0A& se pasan de forma transparente al servicio de

servidor de seguridad de ISA Server y, a continuacin, al

servicio de almacenamiento en cac".

-ublicar en servidores ubicados en la red

interna

2lientes Secure0A&. !os servidores internos se pueden

publicar como clientes Secure0A&, lo que elimina la

necesidad de crear opciones de configuracin especiales

en cada servidor. 0o se recomienda configurar los

servidores de publicacin como clientes de servidor de

seguridad.

-ermitir el acceso a Internet slo a los

usuarios autenticados

2lientes de servidor de seguridad. .n los clientes de

servidor de seguridad puede configurar reglas para la

directiva de acceso basadas en los usuarios

Interaccin con otros servicios de red

.s posible que anteriormente utilizara .nrutamiento y acceso remoto en #indo's ())) Server para poner a

disposicin de los clientes remotos los equipos y los servicios de red. ISA Server proporciona la cone*in remota y

9

ampl+a las caracter+sticas de .nrutamiento y acceso remoto gracias a las funciones de seguridad que incorpora, m%s

completas y fle*ibles. .l filtrado de paquetes de ISA Server reemplaza al de .nrutamiento y acceso remoto. ISA Server

utiliza las cone*iones de acceso telefnico configuradas para .nrutamiento y acceso remoto.

/el mismo modo, es posible que antes utilizara las caracter+sticas 2one*in compartida a Internet (I2S o &raduccin

de direcciones de red (0A& de #indo's ())) para el acceso a Internet. .n lugar de 0A& o I2S, a"ora puede utilizar

ISA Server, que sustituye y me$ora sus funciones en la organizacin. ISA Server proporciona las mismas funciones de

cone*in que 0A& o I2S y agregar sofisticadas funciones de seguridad y almacenamiento en cac".

!atulo 2: Instalar ISA Server

.sta cap+tulo le ayudar% a instalar Microsoft Internet Security and Acceleration (ISA Server.

.n este cap+tulo se incluyen las siguientes secciones4

Antes de instalar ISA Server

Instalar ISA Server

-asos siguientes

Antes de instalar ISA Server

Antes de instalar ISA Server debe instalar el "ard'are y configurar el soft'are en el equipo en el que se e$ecutar%.

Gtilice la informacin de las siguientes secciones para asegurarse de cumplir los requisitos previos a la instalacin de

ISA Server. -ara obtener informacin adicional acerca de una tarea, consulte la documentacin incluida con el

"ard'are o con Microsoft #indo's ())).

!onfigurar el adatador de red

-uede elegir si desea conectar su red a Internet a travs de una cone*in directa (como una cone*in &5, &8, */S! o

mdem de cable o una cone*in de acceso telefnico. Si elige una cone*in directa, debe configurar un adaptador de

red que conecte el equipo con ISA Server a Internet.

Al configurar las propiedades &2-3I- del adaptador de red e*terna, consulte a su IS- cu%les son las opciones correctas.

/ebe tener una direccin I-, una m%scara de subred, una puerta de enlace predeterminada y direcciones I- para los

servidores /0S que se utilizar%n en las b7squedas de nombres /0S. .n algunos casos, es posible que su IS- utilice

/12- o el protocolo bootstrap (F==&- para la asignacin din%mica de direcciones de los clientes.

0ormalmente, ISA Server slo tendr% una puerta de enlace I- predeterminada. Slo debe configurar la direccin I- de

la puerta de enlace predeterminada en el adaptador de red e*terna, no en el de la red interna. /e$e en blanco la

opcin de puerta de enlace predeterminada de la tar$eta interna.

2onsulte la Ayuda en pantalla de #indo's para obtener instrucciones acerca de cmo configurar los adaptadores de

red.

!onfiguracin 3!P4IP

10

Al configurar las propiedades &2-3I- de un adaptador de red interna, debe escribir una direccin I- reservada de

manera permanente para el equipo con ISA Server y una m%scara de subred apropiada para su red local. .l adaptador

de red interna no debe utilizar el sistema de asignacin din%mica de direcciones /12-, ya que puede restablecer la

puerta de enlace predeterminada que seleccione para el equipo con ISA Server. .l adaptador de red e*terna puede

utilizar /12- o su direccin I- puede definirse de manera est%tica, incluidas las opciones predeterminadas de puerta

de enlace y /0S.

Gna vez terminada la configuracin, puede emplear la utilidad -ing.e*e incluida con #indo's ())) Server u otra

"erramienta similar en otro equipo cliente I- interno para comprobar la conectividad de red y saber si los adaptadores

de red y el resto del "ard'are est%n configurados correctamente.

!onfigurar un $de$ o un adatador IS&) .'&SI0

Si decide establecer la cone*in con Internet a travs de una cone*in de acceso telefnico, en lugar de utilizar un

enlace directo mediante un adaptador de red e*terno, debe utilizar en el servidor un mdem o un adaptador IS/0

(?/SI, ?ed digital de servicios integrados.

/ependiendo del adaptador IS/0 que eli$a, podr% o no ver los dos canales IS/0 en #indo's ())). 0ormalmente, los

controladores de la tar$eta IS/0 administran la cone*in del segundo canal seg7n el anc"o de bandaK no es posible

utilizar #indo's ())) para administrar el controlador. Aseg7rese de que el adaptador de red est% preparado para

poder configurar ambos canales y que su IS- permite la cone*in mediante ambos canales.

-ara obtener m%s informacin acerca de cmo configurar un adaptador IS/0 o un mdem, consulte la Ayuda de

#indo's ())).

3abla de enruta$iento de 5indo6s 2000

!a tabla de direcciones locales (!A& es una tabla de todos los intervalos de direcciones I- que se utilizan en la red

interna situada detr%s del equipo con ISA Server. ISA Server utiliza la !A& para controlar cmo se comunican los

equipos de la red interna con las redes e*ternas y decide qu adaptadores de red deben estar protegidos mediante la

carga del controlador del filtro de paquetes.

ISA Server puede construir la !A& bas%ndose en la tabla de enrutamiento de #indo's ())). &ambin puede

seleccionar los intervalos de direcciones I- privadas, como define Internet Assigned 0umbers Aut"ority (IA0A en el

documento ?>2 5I5J. .stos tres bloques de direcciones se reservan para intranets privadas 7nicamente y nunca se

utilizan en la parte p7blica de Internet.

Si el equipo se conecta a una red interna enrutada y no conoce con seguridad la topolog+a de enrutamiento o cmo

agregar rutas est%ticas, puede crear manualmente la tabla para que incluya los intervalos de direcciones I- utilizados

por sus clientes internos.

2omo no es posible configurar una puerta de enlace predeterminada en la interfaz interna del equipo con ISA Server,

tendr% que crear rutas est%ticas para que la red interna pueda estar totalmente conectada. -ara ello, puede utilizar el

comando ?=G&. desde un s+mbolo del sistema.

11

Si la !A& est% configurada correctamente, se asegurar% de que el equipo con ISA Server determina correctamente qu

adaptador de red debe utilizar para tener acceso a cada parte de su red interna. Si no puede configurar correctamente

la tabla de enrutamiento, la !A& tampoco se podr% crear correctamente. Si sucede, una solicitud de una direccin I-

interna de un cliente podr+a enrutarse por error a Internet o redirigirse a travs del servicio del servidor de seguridad.

Si es necesario, una vez terminada la instalacin, puede modificar manualmente la !A& para incluir todos los dem%s

segmentos de red internos de la organizacin, incluidos aquellos que se encuentren al otro lado de enrutadores

internos, de manera que el equipo con ISA Server y los clientes del servidor de seguridad puedan determinar

correctamente cu%ndo deben utilizar ISA Server y cu%ndo deben obtener acceso directo a un recurso.

Al crear una !A& slo debe incluir las direcciones de la red privada. .sto significa que no debe agregar la interfaz

e*terna del equipo con ISA Server, ning7n sitio de Internet ni ninguna otra direccin e*terna, incluida la del servidor

/0S de su -roveedor de servicios Internet, etc. Si la !A& no est% configurada correctamente, su red podr+a ser

vulnerable ante un ataque.

!a !A& se mantiene de forma centralizada en el equipo con ISA Server. !os clientes de servidor de seguridad

descargan y reciben autom%ticamente las actualizaciones de la !A& en los intervalos peridicos preestablecidos.

Instalar ISA Server

2uando instale ISA Server se le pedir% la siguiente informacin.

Clave del CD %CD &e"'4 es el n7mero de 5) d+gitos que aparece en la parte posterior de la ca$a del 2/L?=M

de ISA Server.

(pciones de instalacin. -uede seleccionar la instalacin .st%ndar, 2ompleta o -ersonalizada.

)odo. -uede instalar ISA Server en modo de servidor de seguridad, de cac" o integrado.

Con*iguracin de la cach. Si instala ISA Server en los modos integrado o de cac", debe configurar que

unidades de cac" desea utilizar y el tama,o de la cac".

Con*iguracin de la tabla de direcciones locales %+A$'. Si instala ISA Server en los modos integrado o de

servidor de seguridad, debe configurar los intervalos de direcciones que se incluir%n en la !A&.

I$ortante Antes de instalar ISA Server, aseg7rese de "a instalado el Service -acE 5 o posterior de #indo's ())).

-ara instalar el soft'are de servidor

5. Inserte el 2/L?=M de ISA Server en la unidad de 2/L?=M o e$ecute ISAautorun.e*e desde la carpeta

compartida de la red.

(. .n el programa de instalacin de Microsoft ISA Server, "aga clic en Instalar el servidor ISA.

8. Si acepta los trminos y condiciones indicados en el contrato de licencia para el usuario final, "aga clic en

!ontinuar.

9. .scriba el n7mero de identificacin del producto que aparece en la ca$a del producto.

:. !ea el 2ontrato de licencia para el usuario final y, a continuacin, si est% de acuerdo con sus trminos y

condiciones, "aga clic en Aceto.

;. 1aga clic en Instalacin est%ndar, Instalacin completa o Instalacin personalizada.

Si "ace clic en Instalacin ersonali7ada, active las casillas de verificacin correspondientes a los componentes

de ISA Server que desea instalar. -uede elegir entre las siguientes4

12

o Servicios del servidor ISA

o Servicios de complementos

o 1erramientas de administracin

<. 1aga clic en el modo del servidor ISA que desee instalar.

J. 2uando el programa de instalacin le avise de que detendr% Servicios de Internet Information Server (IIS, si

decide instalar ISA Server en el modo de cac" o en el modo integrado, configure las unidades de cac".

I. Si instala ISA Server en modo de servidor de seguridad o en modo integrado, configure la !A&.

5). Si desea e$ecutar el Asistente de introduccin al e$ecutar ISA Server, active la casilla de verificacin Iniciar el

Asistente ara la introduccin al ad$inistrador de ISA.

)ota

5. .l programa de instalacin detiene el servicio #eb de IIS, ya que su puerto predeterminado es el J), el

est%ndar de 1&&-. ISA Server utiliza este puerto para permitir la publicacin en #eb y en el que escuc"ar% las

solicitudes #eb de los clientes internos y e*ternos una vez creadas las reglas de publicacin en #eb.

(. /urante la instalacin de ISA Server puede seleccionar las unidades de disco disponibles para la cac". /e

manera predeterminada, el proceso de instalacin busca la particin 0&>S de mayor tama,o y configura un

tama,o predeterminado de cac" de 5)) megabytes (MF si "ay, como m+nimo, 5:) MF disponibles. Al configurar

las unidades de cac" debe asignar, como m+nimo, una unidad formateada con el sistema de arc"ivos 0&>S y :

MF en dic"a unidad para la cac". Sin embargo, se recomienda asignar al menos 5)) MF y agregar otros ),: MF

por cada cliente que utilice los protocolos 1&&- o >&-, y redondear la cantidad al megabyte superior.

Pasos siguientes

/espus de la instalacin, ISA Server bloquea de manera efectiva todas las comunicaciones entre la red corporativa e

Internet. 1asta que configure una directiva de acceso, con las reglas de protocolos, sitio y contenido que permitan

espec+ficamente el acceso, no se permitir% ninguna comunicacin. /el mismo modo, debe configurar las reglas de

publicacin si desea permitir a los clientes de Internet el acceso a los equipos de su red interna.

!onfiguracin redeter$inada desu+s de la instalacin

Al terminar la instalacin ISA Server utiliza la configuracin predeterminada que se indica en la tabla siguiente.

!aracterstica !onfiguracin redeter$inada

-ermisos de

usuario

!os miembros del grupo Administradores del equipo local pueden configurar las

directivas.

&abla de

direcciones

locales

2ontiene las entradas que se especificaron durante el proceso de instalacin.

>iltrado de

paquetes

1abilitado en los modos de servidor de seguridad e integrado

/es"abilitado en el modo de cac".

2ontrol de acceso Gna regla predeterminada para sitios y contenido, llamada 6-ermitir regla6, permite que

todos los clientes siempre tengan acceso a todo el contenido de todos los sitios. Sin

embargo, como no "ay ninguna regla de protocolo definida, no se permite el paso de

ning7n tipo de tr%fico de red.

-ublicacin 0ing7n cliente e*terno tiene acceso a los servidores internos. Gna regla de publicacin

en #eb predeterminada rec"aza todas las solicitudes.

.nrutamiento &odas las solicitudes de clientes de pro*y #eb se obtienen directamente de Internet.

2ac" .l tama,o de la cac" es el especificado durante la instalacin. .l almacenamiento en

cac" est% "abilitado para 1&&- y >&-. !a cac" activa est% des"abilitada.

Alertas .st%n activas todas las alertas, e*cepto las siguientes4 Ataque de todos los puertos,

-aquetes eliminados, Infraccin de protocolos y Ataque por bombas G/-

2onfiguracin de

los clientes

Al instalarlos o configurarlos, los clientes de servidor de seguridad y de pro*y #eb

tienen "abilitada la opcin de descubrimiento autom%tico. !as aplicaciones para

13

e*ploradores #eb de los clientes de servidor de seguridad se configuran al instalar el

cliente de servidor de seguridad.

Asistente de introduccin

Gna vez instalado ISA Server, puede utilizarlo para implementar las directrices de seguridad corporativa y de acceso a

Internet. .l primer paso es crear los elementos de directiva que describen la red. Agrupe los equipos en con$untos de

direcciones de clientes y los usuarios en grupos de seguridad de #indo's ())). 2ree con$untos de destino que

incluyan equipos y dominios de Internet. /efina los protocolos que pueden utilizarse para comunicarse con Internet. A

continuacin, utilice los elementos de directiva que implementen las directrices corporativas al crear las reglas.

.l Asistente de introduccin le guiar% por los pasos necesarios para definir y configurar la directiva de ISA Server. Al

finalizar, ISA Server proteger% la cone*in de su red con Internet.

.l Asistente de introduccin le ayudar% a realizar las siguientes tareas4

2rear elementos de directiva, que despus utilizar% para crear reglas.

2rear reglas de protocolo, y reglas de sitio y contenido

.stablecer el nivel de seguridad del sistema y configurar el filtrado de paquetes.

2onfigurar el enrutamiento y el encadenamiento para determinar cmo se enrutan las solicitudes de los

clientes al servidor de destino.

2rear la directiva de cac" para determinar qu ob$etos se almacenan en la memoria cac".

/espus de configurar la directiva de ISA Server, lea el cap+tulo : para saber cmo instalar y configurar los clientes en

la red. A continuacin, lea el cap+tulo ; para ver escenarios de implementacin espec+ficos.

!atulo 8: Migrar desde Microsoft Pro#y Server 290

Microsoft Internet Security and Acceleration (ISA Server permite realizar una migracin completa a los usuarios de

Microsoft -ro*y Server (.). !a mayor+a de las reglas del servidor pro*y, las opciones de red, la configuracin de

supervisin y la configuracin de la cac" se migrar%n a ISA Server. ISA Server tambin es compatible con el soft'are

de los clientes de pro*y #insocE, adem%s de admitir su propio soft'are de cliente de servidor de seguridad, lo que

permite disponer de una variada base de clientes.

ISA Server presenta muc"as caracter+sticas nuevas y cambios con respecto a -ro*y Server (.). .stos cambios afectan

a la configuracin del servidor y a los escenarios de actualizacin. .ste cap+tulo presenta los principales elementos que

debe tener en cuenta un administrador como parte del proceso de actualizacin a ISA Server.

.n este cap+tulo se incluyen las siguientes secciones4

Motivos para la migracin

.l proceso de migracin

2onfiguracin de Microsoft -ro*y Server (.)

Motivos ara la $igracin

14

ISA Server es el sucesor de -ro*y Server (.), aunque es muc"o m%s que un 6pro*y6. Si se compara con -ro*y Server

(.), ISA Server incluye las siguientes caracter+sticas nuevas o con importantes me$oras4

Gn servidor de seguridad multicapa que incluye inspeccin de estados, compatibilidad con un gran n7mero de

aplicaciones y deteccin de intrusiones integrada

?ed privada virtual integrada

?efuerzo del sistema

Almacenamiento en cac" en memoria ?AM y almacn de cac" optimizado, incluida la descarga de contenido

programada

2onsola de administracin unificada, incluidos cuadros de tareas gr%ficos y asistentes para las tareas m%s

"abituales

&ransparencia para todos los clientes

2ompatibilidad con autenticacin avanzada, de paso a travs y Secure SocEets !ayer (SS!

>unciones de supervisin me$oradas, que incluyen alertas personalizadas, registro detallado y generacin de

informes

-lataforma ampliable, con un completo Mit de desarrollo de soft'are

-l roceso de $igracin

Antes de migrar una matriz de equipos con -ro*y Server (.), se recomienda quitar de la misma todos sus miembros.

2ada miembro conservar% un con$unto de reglas idntico, que se replic en todos los servidores de la matriz. Adem%s,

todos los servidores conservar%n la misma configuracin de red (por e$emplo, la configuracin de marcado a peticin

y de supervisin (por e$emplo, las alertas.

Al migrar de Microsoft -ro*y Server (.) a la edicin est%ndar de ISA Server no es posible instalar el servidor ISA como

miembro de una matriz. Si desea instalar ISA Server como miembro de una matriz, debe instalar ISA Server,

.nterprise .dition.

.*isten algunos aspectos adicionales que debe tener en cuenta al preparar la migracin de -ro*y Server (.) a ISA

Server.

0o es posible realizar una migracin directa desde -ro*y Server 5.), FacE=ffice Server 9.) o Small Fusiness

Server 9.).

0o e*iste una opcin autom%tica que permita volver a -ro*y Server (.) una vez que comience la actualizacin

a ISA Server.

ISA Server no es compatible con el protocolo I-N.

Antes de realizar la actualizacin desde -ro*y Server (.), realice una copia de seguridad completa de la

configuracin actual.

Adem%s, ISA Server slo puede instalarse en equipos en los que se e$ecute #indo's ())) Server o posterior. -or

tanto, si su versin actual de Microsoft -ro*y Server (.) se e$ecuta en #indo's 0& 9.), siga estos pasos4

5. /etenga y des"abilite todos los servicios de -ro*y Server. -ara ello, escriba net stop nombre,servicio en el

s+mbolo del sistema4 .stos son los servicios de servidor pro*y, con sus correspondientes nombres.

15

Servicio de Pro#y Server )o$bre de servicio

Servicio pro*y #insocE de Microsoft 'spsrv

Administracin de Microsoft -ro*y Server mspadmin

Servicio de notificacin de alertas del pro*y mailalrt

Servicio de publicacin en #eb '8svc

(. Actualice el sistema a #indo's ())). -uede que reciba un mensa$e que indica que -ro*y Server (.) no

funcionar% en #indo's ())). -uede pasarlo por alto. -ara obtener instrucciones m%s detalladas, consulte la

p%gina principal de -ro*y Server (.) en la direccin "ttp433'''.microsoft.com3pro*y3default.asp .

8. Oa puede iniciar la instalacin de ISA Server. -ara obtener instrucciones detalladas, consulte el cap+tulo 8.

2omo los servicios centrales que se necesitan para el funcionamiento del servidor de seguridad est%n inactivos durante

la instalacin, se recomienda desconectar de Internet el equipo en el que se realiza la actualizacin mientras dure el

proceso de instalacin.

!onfiguracin de Microsoft Pro#y Server 290

!a mayor+a de las reglas del servidor pro*y, las opciones de red, la configuracin de supervisin y la configuracin de

la cac" se migrar%n a ISA Server.

!adenas de ro#y

.s posible utilizar cadenas mi*tas de equipos con -ro*y Server (.) e ISA Server.

Si un equipo en el que se e$ecuta -ro*y Server (.) se encuentra detr%s de un equipo con ISA Server, slo se admite el

encadenamiento del pro*y #eb. -ro*y Server (.) no admite el encadenamiento del pro*y #insocE "acia delante.

Si el equipo con ISA Server es el que se encuentra detr%s en la cadena, es posible utilizar encadenamiento de pro*y

#eb y de servidor de seguridad. (.n -ro*y Server (.) el 6encadenamiento de servidores de seguridad6 se denominaba

6encadenamiento de pro*y #insocE6.

Solicitudes de los clientes del ro#y 5eb

-ro*y Server (.) escuc"aba las solicitudes 1&&- de los clientes en el puerto J), pero al instalar ISA Server escuc"a en

el puerto J)J) para el servicio pro*y #eb. -or tanto, todos los miembros posteriores de la cadena (o e*ploradores

que se conecten al equipo con ISA Server deben conectarse al puerto J)J). &ambin puede configurar ISA Server para

que escuc"e en el puerto J).

Publicacin

2on -ro*y Server (.) era necesario configurar los servidores de publicacin como clientes de pro*y #insocE. ISA

Server permite publicar servidores internos sin necesidad de realizar ninguna configuracin especial ni de instalar

16

soft'are en el servidor de publicacin. .n cambio, el equipo con ISA Server trata los servidores de publicacin como

clientes Secure0A&. !as reglas de publicacin en #eb y en servidores configuradas en el equipo con ISA Server

permiten que determinados clientes e*ternos dispongan de acceso seguro a los servidores. 0o es necesario realizar

ninguna configuracin adicional en el servidor de publicacin.

!ac*+

!a configuracin de la cac" de -ro*y Server (.) se migra a ISA Server, incluidas las especificaciones de unidad y

tama,o de la cac", y todas las dem%s propiedades.

Sin embargo, el contenido de la cac" de -ro*y Server (.) no se migrar%, ya que el motor de almacenamiento en

cac" de ISA Server es muy diferente y muc"o m%s sofisticado. Se eliminar% durante la instalacin de ISA Server y se

implementar% el nuevo motor de almacenamiento seg7n la configuracin e*istente para la cac" y las unidades.

)ota Seg7n el tama,o de la cac" y el n7mero de ob$etos que sta contenga, el proceso de eliminacin puede durar

alg7n tiempo.

S:!;S

ISA Server incluye un filtro de aplicacin S=2MS que permite a las aplicaciones S=2MS cliente comunicarse con la red

y utiliza la directiva aplicable para determinar si las solicitudes de los clientes se admiten o no. 0o es posible migrar las

reglas S=2MS de -ro*y Server (.) a ISA Server.

Autenticacin

ISA Server admite los siguientes mtodos de autenticacin4 b%sica, impl+cita, #indo's integrada y certificado del

cliente. /e manera predeterminada, al instalar ISA Server se configura el mtodo de autenticacin #indo's integrada

para las solicitudes #eb. .n -ro*y Server (.) se "abilitaban de forma predeterminada la autenticacin b%sica y la

autenticacin integrada.

Internet .*plorer : admite la autenticacin #indo's integradaK sin embargo, es posible que otros e*ploradores #eb

slo admitan el mtodo de autenticacin b%sica. .n este caso no se admitir% ninguna solicitud, ya que no es posible

autenticar a los usuarios. ISA Server rec"aza las solicitudes #eb que antes admit+a -ro*y Server. -uede configurar la

autenticacin b%sica para todas las solicitudes #eb.

'eglas y directivas

.n la tabla siguiente se muestra cmo se migran las reglas y otra informacin de configuracin de -ro*y Server (.) al

equipo con ISA Server4

Pro#y Server 290 -(uio con ISA Server

>iltros de dominio ?eglas de sitio y contenido

2onfiguracin de los permisos #insocE ?eglas de protocolo

-ropiedades de publicacin ?eglas de publicacin en #eb

>iltros de paquetes est%ticos >iltros de paquetes I- abiertos o bloqueados

?eglas de enrutamiento del pro*y #eb ?eglas de enrutamiento

17

Si es necesario, se crean elementos de directiva para las nuevas reglas. &ambin se migra otra informacin de

configuracin adicional4 tabla de direcciones locales, configuracin de marcado autom%tico, alertas, configuracin de

registro y configuraciones de los clientes.

!atulo <: Actuali7ar a ISA Server, -nterrise -dition

A medida que crezca su organizacin y la necesidad de comunicacin con Internet, debe tener en cuenta la posibilidad

de actualizar la edicin est%ndar de ISA Server a Microsoft Internet Security and Acceleration (ISA Server, .nterprise

.dition. ISA Server, .nterprise .dition, incluye las caracter+sticas siguientes4

-uede implementarse en matrices con varios servidores, lo que me$ora la posibilidad de ampliacin, el

rendimiento y la tolerancia a errores, y permite la administracin centralizada.

Admite dos niveles de administracin de directivas. !a directiva de matriz se puede aplicar a toda una matriz

de servidores. !a directiva de empresa se puede aplicar a todas las matrices de la organizacin.

0o "ay ninguna restriccin en cuanto al n7mero de procesadores del equipo en el que est% instalado ISA

Server. (!a edicin est%ndar est% limitada a cuatro procesadores.

.n este cap+tulo se describe cmo realizar la actualizacin a ISA Server, .nterprise .dition. .n este cap+tulo se incluyen

las siguientes secciones4

Actualizar a .nterprise .dition

/escripcin de las matrices

2onfiguracin de la directiva de empresa

Proceso de actuali7acin a -nterrise -dition

-ara realizar la actualizacin desde la versin est%ndar de ISA Server a ISA Server, .nterprise .dition, puede seguir

estos pasos4

5. Aunque se conservar% despus de la actualizacin, se recomienda, como precaucin adicional, "acer una

copia de seguridad de la directiva de ISA Server.

(. .$ecute el programa de instalacin desde el 2/L?=M de ISA Server, .nterprise .dition. .l proceso de

instalacin es muy parecido al de la edicin est%ndar de ISA Server.

.l proceso de instalacin configura el equipo con ISA Server como un servidor independiente.

8. .$ecute el programa de inicializacin de la empresa de ISA Server. -ara obtener m%s informacin acerca de

cmo inicializar la empresa, consulte la Ayuda de ISA Server, .nterprise .dition.

9. -romocione el servidor independiente a miembro de una matriz. -ara obtener m%s informacin acerca de

cmo promocionar un servidor, consulte la Ayuda de ISA Server, .nterprise .dition.

&escricin de las $atrices

Si actualiza un equipo con la edicin est%ndar de ISA Server a la versin .nterprise .dition, puede configurarlo como

miembro de una matriz o como servidor independiente.

18

2omo servidor independiente, funcionar% de forma similar que con la edicin est%ndar de ISA Server. Adem%s de las

funciones est%ndar, ISA Server, .nterprise .dition, se puede promocionar a una matriz. -ara obtener m%s informacin

acerca de cmo promocionar servidores independientes, consulte la Ayuda de ISA Server, .nterprise .dition.

Gna matriz es un grupo de equipos con ISA Server que se utiliza para proporcionar tolerancia a errores, equilibrio de la

carga y cac" distribuida. !as matrices permiten tratar y administrar un grupo de equipos con ISA Server como una

7nica entidad lgica.

&odos los servidores de la matriz comparten la misma configuracin. .sto permite a"orrar traba$o de administracin,

ya que slo es necesario configurar una vez la matriz y dic"a configuracin se aplica a todos los servidores que la

forman. Adem%s, puede aplicar a la matriz una directiva de empresa, lo que permite centralizar la administracin de

todas las matrices de su empresa.

!a instalacin de una matriz tambin me$ora el rendimiento. !as matrices permiten distribuir las solicitudes de los

clientes entre varios equipos con ISA Server, lo que me$ora el tiempo de respuesta ante los clientes. 2omo la carga se

distribuye entre todos los servidores de la matriz, puede lograr un rendimiento aceptable incluso con "ard'are de

calidad normal.

-ara instalar un equipo con ISA Server como miembro de una matriz, ste debe ser antes miembro de un dominio de

#indo's ())). Adem%s, debe inicializar la empresa de ISA Server para poder instalar un equipo con ISA Server como

miembro de una matriz. -ara obtener m%s informacin, consulte la Ayuda de ISA Server, .nterprise .dition.

ISA Server, .nterprise .dition se puede instalar en un servidor independiente de un dominio de #indo's 0& 9.) sin

necesidad de realizar una configuracin especial.

&odos los miembros de una matriz deben estar en el mismo dominio y en el mismo sitio.

!onfiguracin de la directiva de e$resa

2omo parte de la inicializacin de la empresa, el administrador de la empresa puede seleccionar cmo se debe aplicar

la directiva de empresa en el nivel de matriz4

Slo directiva de e$resa. .n este caso, el administrador del nivel de empresa indica que slo se aplicar%

la directiva de empresa seleccionada. 0o es posible agregar nuevas reglas en el nivel de matriz.

!o$binacin de las directivas de e$resa y de $atri7. .n este caso, se agrega una directiva de matriz

a la directiva de empresa. !a directiva de empresa prevalece ante la directiva de matriz. .s decir, la directiva de

matriz puede imponer limitaciones adicionales, pero no puede ser m%s permisiva que la directiva de empresa.

Slo directiva de $atri7. .n este caso no se aplica la directiva de empresa a la matriz. .l administrador de

la matriz puede crear cualquier regla para conceder o denegar el acceso.

I$ortante Si modifica la configuracin predeterminada de la directiva de empresa, y la cambia de una directiva de

matriz a una directiva de empresa, o viceversa, la nueva configuracin slo se aplicar% a aquellas matrices que no

utilicen la configuracin predeterminada anterior. !a configuracin de la directiva de empresa de aquellas matrices que

utilicen la configuracin predeterminada anterior se cambiar% por la configuracin personalizada y se configurar% con

los valores predeterminados anteriores.

19

0o es posible crear reglas de publicacin en el nivel de empresa. Sin embargo, el administrador de la empresa puede

especificar si una matriz tiene permiso para publicar servidores mediante la creacin de reglas de publicacin en #eb o

en servidores.

/el mismo modo, no es posible "abilitar el filtrado de paquetes en el nivel de empresa. Sin embargo, es el

administrador de la empresa el que determina si el filtrado de paquetes se e*ige en el nivel de matriz. 2omo

alternativa, el administrador de la empresa puede de$ar al administrador de la matriz la decisin acerca de si debe

"abilitar o no el filtrado de paquetes.

!atulo =: Instalar y configurar clientes

/espus de instalar Microsoft Internet Security and Acceleration (ISA Server, puede configurar los clientes e instalar

el soft'are del cliente del servidor de seguridad, seg7n sea necesario.

Antes de implementar o configurar los clientes de ISA Server, debe tener en cuenta los requisitos de su organizacin.

-ara obtener m%s informacin, consulte 6.valuar los requisitos de los clientes6 en el cap+tulo (.

.ste cap+tulo describe cmo configurar los clientes de ISA Server. .n este cap+tulo se incluyen las siguientes secciones4

2omparar los clientes de ISA Server

2onfigurar los clientes del pro*y #eb

2onfigurar los clientes Secure0A&

2onfigurar el cliente del servidor de seguridad

!o$arar los clientes de ISA Server

ISA Server admite los siguientes clientes4

2lientes de pro*y #eb

2lientes de Secure0A& (&raduccin de direcciones de red segura

2lientes de servidor de seguridad

.n la siguiente tabla se muestran los tipos de cliente compatibles con ISA Server y se comparan las caracter+stica de

cada uno de ellos.

!aracterstica !liente Secure)A3

!liente de servidor

de seguridad

!liente de ro#y 5eb

?equiere instalacin 0o, pero es necesario

modificar la

configuracin de la

red.

S+ 0o, requiere configurar el

e*plorador #eb

2ompatibilidad con

sistemas operativos

2ualquier sistema

operativo compatible

con el -rotocolo de

control de

transporte3-rotocolo

Internet (&2-3I-.

Slo plataformas

#indo's

&odas las plataformas &2-3I-

-rotocolos admitidos !os protocolos con

cone*iones principales

&odas las aplicaciones

#insocE

1&&-, 1&&-S y >&-

20

y los protocolos

definidos por los filtros

de aplicacin

Autenticacin de nivel de

usuario

0o, slo por direccin

I-

S+, tambin por

direccin I-

.l e*plorador #eb pasa la

informacin de autenticacin

-ublicacin de servidores 0o se requiere

configuracin ni

instalacin

?equiere un arc"ivo

de configuracin

03/

&anto los equipos cliente del servidor de seguridad como los clientes Secure0A& pueden ser tambin clientes de pro*y

#eb. Si la aplicacin #eb del equipo est% configurada para utilizar ISA Server, todas las solicitudes #eb (1&&-, >&- y

1&&-S se env+an directamente al servicio pro*y #eb. .l servicio de servidor de seguridad controla todas las dem%s

solicitudes.

!onfigurar los clientes del ro#y 5eb

0o es necesario instalar ning7n soft'are para configurar los clientes del pro*y #eb. Sin embargo, debe configurar el

e*plorador #eb del equipo cliente para que utilice el equipo con ISA Server como servidor pro*y.

I$ortante A menos que las aplicaciones complementarias del e*plorador #eb, como los clientes de secuencias

multimedia, puedan funcionar por s+ mismas como clientes del pro*y #eb, no utilizar%n ISA Server para conectarse al

#eb. -ara permitir que estas aplicaciones se conecten al #eb, utilice el cliente Secure0A& o el cliente del servidor de

seguridad, adem%s del cliente del pro*y #eb.

!os pasos que se deben realizar para configurar ISA Server dependen del e*plorador #eb que utilice.

-ara configurar Internet .*plorer :4

5. Inicie Internet .*plorer : y, en el men7 >erra$ientas, "aga clic en :ciones de Internet, seleccione la

fic"a !one#iones y "aga clic en !onfiguracin ?A).

(. .n !onfiguracin de red de rea local .?A)0, active la casilla de verificacin 1sar servidor ro#y.

8. .n el cuadro &ireccin, escriba la ruta de acceso al equipo con ISA Server.

9. .n Puerto, escriba el n7mero del puerto que utiliza el servidor ISA para las cone*iones de los clientes.

:. (=pcional Si desea que su e*plorador pase por alto el servidor ISA en las cone*iones con equipos locales,

active la casilla de verificacin )o usar servidor ro#y ara direcciones locales. Si no utiliza el servidor ISA

para las cone*iones con los equipos locales puede me$orar el rendimiento.

!onfigurar los clientes Secure)A3

Aunque en los equipos cliente Secure0A& no es necesario instalar soft'are espec+fico, s+ debe configurar

correctamente la red. .sta seccin e*plica qu aspectos relacionados con la red debe tener en cuenta para los clientes

Secure0A&.

!onfigurar la uerta de enlace redeter$inada ara los clientes Secure)A3

.n los equipos cliente Secure0A& no es necesario instalar soft'are espec+fico. Sin embargo, debe configurar la

topolog+a de red de forma que el equipo en el que est% instalado ISA Server prote$a a los clientes Secure0A& y

garantice que se atender%n sus solicitudes.

.n concreto, debe configurar correctamente la puerta de enlace predeterminada para los clientes Secure0A&. Al

configurar la puerta de enlace predeterminada, identifique el tipo de topolog+a de red que utiliza4

21

'ed si$le. .n una topolog+a de red simple no "ay enrutadores configurados entre el cliente Secure0A& y el

equipo con ISA Server.

'ed co$leja. .n una topolog+a de red comple$a "ay uno o m%s enrutadores que conectan varias subredes

configuradas entre un cliente Secure0A& y el equipo con ISA Server.

-ara configurar los clientes Secure0A& en una red simple, debe configurar como puerta de enlace predeterminada para

el -rotocolo Internet (I- del cliente Secure0A& la direccin I- de la tar$eta de red interna del equipo con ISA Server.

-uede "acerlo manualmente a travs de las opciones del panel de control de red &2-3I- del cliente. 2omo alternativa,

puede configurar estas opciones en el cliente autom%ticamente mediante /12-.

-ara configurar los clientes Secure0A& en una red comple$a debe asignar como puerta de enlace predeterminada el

enrutador correspondiente al segmento local del cliente y asegurarse de que ste enruta el tr%fico destinado a Internet

correctamente a la interfaz interna del servidor ISA.

.n condiciones ptimas, el enrutador debe utilizar la ruta de acceso m%s corta al equipo con ISA Server. Adem%s, el

enrutador no debe estar configurado para descartar los paquetes destinados al e*terior de la red corporativaK ISA

Server determinar% cmo enrutarlos.

.s probable que los clientes Secure0A& soliciten ob$etos de equipos que se encuentren en la red local y en Internet.

As+, debe configurar Secure0A& para utilizar servidores /0S que puedan resolver nombres de "osts tanto internos

como e*ternos.

'edes internas y acceso a Internet

Slo para el acceso a Internet, los clientes Secure0A& se deben configurar con los par%metros &2-3I- que utilizan los

servidores /0S de Internet. /ebe crear una regla de protocolo que permita a los clientes Secure0A& conectarse a un

servidor /0S de Internet. .sta regla de protocolo debe utilizar el protocolo /0S Duery (cliente predefinido.

Si el servidor /0S se encuentra en la red interna, tendr% que crear una directiva que permita el tr%fico en ambas

direcciones. .s decir, debe crear una regla de protocolo que permita que las consultas /0S del servidor /0S lleguen a

los servidores /0S e*ternos, incluidos los servidores ra+z de Internet.

!onfigurar el cliente del servidor de seguridad

-ara poder instalar el soft'are del cliente del servidor de seguridad debe tener instalado el soft'are ISA Server.

/urante la instalacin de ISA Server configurar% el servidor ISA con el que desea que se conecten los clientes del

servidor de seguridad al enviar solicitudes a Internet.

/espus de instalar el soft'are del cliente, si desea modificar el nombre del servidor al que se conectan los clientes

puede cambiar su nombre en el soft'are del cliente del servidor de seguridad. -ara obtener m%s informacin, consulte

la Ayuda en pantalla del cliente del servidor de seguridad.

!o$onentes del cliente del servidor de seguridad

ISA Server instala los siguientes componentes en el equipo cliente durante la instalacin del soft'are cliente4

)spclnt-ini es un arc"ivo compartido para la configuracin de los clientes mantenido por ISA Server.

22

)splat-txt incluye una tabla de direcciones locales compartidas y la tabla de dominios locales, mantenidas por

ISA Server.

!a aplicacin cliente del servidor de seguridad.

Gna vez terminada la instalacin, puede cambiar la configuracin predeterminada de todos estos componentes.

-ara instalar el soft'are cliente del servidor de seguridad4

5. .n el s+mbolo del sistema, escriba .uta/Setu donde .uta es la ruta de acceso a los arc"ivos de instalacin

compartidos del cliente de ISA Server. 0ormalmente, estos arc"ivos se encuentran en .a01Del#istemaPArc"ivos de

programaPMicrosoft ISA ServerP2lientes en el equipo con ISA Server y compartidos como MS-clnt.

(. Siga las instrucciones que aparecer%n en la pantalla.

)ota 0o instale el soft'are cliente del servidor de seguridad en el equipo con ISA Server.

!atulo @: -scenarios de i$le$entacin

Microsoft Internet Security and Acceleration (ISA Server puede implementarse en diferentes topolog+as de red. .sta

seccin describe algunas de las configuraciones de red m%s "abituales. Aunque la configuracin real de su red puede

ser diferente de las que se describen aqu+, los conceptos b%sicos y la lgica de la configuracin le permitir%n "acerse

una idea acerca de cmo aplicarlas a su configuracin.

.n este cap+tulo se incluyen las siguientes secciones4

Servidores de seguridad y almacenamiento en cac" en una red peque,a

2onectar clientes remotos

Agrupar los equipos con ISA Server para obtener tolerancia a errores

.scenarios de publicacin en #eb

.scenarios de publicacin en servidores seguros

.scenarios con redes perimetrales

Servidores de seguridad y al$acena$iento en cac*+ en una red e(ue%a

.s posible implementar ISA Server en una red peque,a, lo que proporciona a los clientes internos la posibilidad de

establecer cone*iones seguras con la red. /ebido a sus m7ltiples funciones, ISA Server tambin puede actuar como

servidor de cac" para los clientes internos. .n el escenario que se describe en esta seccin se muestra una

configuracin t+pica para una peque,a empresa con clientes que necesitan acceso a Internet.

'e(uisitos y caractersticas

!a corporacin que se utiliza en este escenario corresponde a una peque,a oficina, con menos de :)) usuarios que

necesitan acceso a Internet. !a mayor+a de ellos 7nicamente necesitan acceso #eb (1&&- o >&-, aunque un

departamento determinado tambin necesita acceso a servidores de transmisin multimedia de #indo's. !a

corporacin necesita disponer de un mtodo de confianza para proporcionar acceso a Internet en un entorno que

presenta los siguientes requisitos4

.l equipo con ISA Server es la 7nica cone*in de la empresa con Internet.

23

!a corporacin utiliza cone*iones de marcado a peticin para las cone*iones a Internet.

!a corporacin no desea distribuir el soft'are cliente a todos los usuarios.

.n este escenario, la corporacin incluye tres departamentos4 @entas, Investigacin y desarrollo, y ?ecursos "umanos.

-ara el funcionamiento del negocio, los departamentos de @entas e Investigacin y desarrollo necesitan acceso 1&&-

ilimitado, pero slo a los sitios #eb especificados en una lista. !os empleados de todos los departamentos tienen

permiso para utilizar el acceso 1&&- fuera del "orario de traba$o. Adem%s, todos los empleados tienen acceso a las

aplicaciones #indo's Media fuera del "orario de traba$o.

!onfiguracin de la red

.n este escenario, ISA Server se instala en la red corporativa para actuar como cone*in entre la red local e Internet.

!os usuarios se configuran como clientes del pro*y #eb o como clientes Secure0A&. Se crea una directiva de acceso en

el equipo con ISA Server que estipula qu usuarios tienen acceso a Internet.

!onfigurar el e(uio con ISA Server

ISA Server se instala como servidor independiente en modo integrado. Se configura una cone*in de acceso telefnico

con el -roveedor de servicios Internet (IS-. .l equipo con ISA Server tiene una tar$eta de red conectada a la red

interna y un mdem para el acceso a Internet.

Adem%s, en el equipo con ISA Server no se e$ecuta ning7n otro servicio (como e*ploradores #eb, =utlooE o &erminal

Server.

!onfigurar los clientes

!a mayor+a de los usuarios slo necesitan acceso #eb. -or ello, el administrador configura la mayor+a de los clientes

como clientes del pro*y #eb. .n los equipos configurados como clientes de pro*y #eb, los e*ploradores se configuran

para que el servidor pro*y sea el equipo con ISA Server. .l puerto configurado en el e*plorador #eb para el servidor

pro*y es el J)J), siempre y cuando la configuracin de las solicitudes #eb salientes en el equipo con ISA Server

tambin corresponda al puerto J)J).

Algunos usuarios pueden utilizar protocolos de transmisin multimedia de #indo's, por lo que sus equipos tambin

est%n configurados como clientes Secure0A&. !a puerta de enlace predeterminada para los clientes Secure0A& es la

direccin I- del equipo con ISA Server. /e este modo, todas las solicitudes dirigidas a Internet se reenviar%n al equipo

con ISA Server, que se encargar% de ellas seg7n indique la directiva de acceso.

!onfigurar la directiva de ISA Server

24

/espus de configurar el equipo con ISA Server, el administrador utiliza Administracin de ISA para implementar la

directiva de acceso.

Sin embargo, antes de crear las reglas de directiva el administrador crea los siguientes elementos de directiva4

5. 2omo los permisos de acceso a Internet son diferentes para cada departamento, se necesitan tres con$untos

de direcciones de cliente, uno para cada departamento. 2ada con$unto de direcciones de cliente incluye las

direcciones I- de los equipos de uno de estos tres departamentos4 Aentas, Investigacin y desarrollo y

'ecursos *u$anos.

(. !as directrices de negocio especifican que durante la $ornada laboral slo se puede tener acceso a

determinados sitios de Internet. -or tanto, el administrador crea un con$unto de destino, llamado Sitios ara

*orario de trabajo, en el que incluye dic"os sitios. /e este modo es posible aplicar las reglas a un 7nico

con$unto de destinos.

8. -or otra parte, las directrices del negocio permiten el acceso a Internet a todos los empleados despus de la

$ornada de traba$o, por lo que el administrador crea un programa llamado &esu+s del trabajo que puede

utilizarse al crear las reglas que permiten el acceso a Internet en este "orario.

9. 2omo se utiliza una cone*in de acceso telefnico a Internet, el administrador crea una entrada de marcado

llamada ?la$arBISP. .sta entrada de marcado se utilizar% cada vez que el equipo con ISA Server necesite tener

acceso a un ob$eto de Internet.

)ota Si el soft'are del cliente del servidor de seguridad est% instalado en los equipos cliente, es posible crear grupos

de usuarios de #indo's ())), en lugar de con$untos de direcciones de cliente.

.l administrador sigue estos pasos para implementar una directiva de acceso4

5. 2onfigura las propiedades de las solicitudes #eb salientes de ISA Server de forma que ISA Server escuc"e en

el puerto J)J).

(. 2rea una regla de enrutamiento que enruta las solicitudes #eb al servidor de destino en Internet.

2rea una regla de enrutamiento que enruta todas las solicitudes de los clientes a Internet. !a regla de

enrutamiento se configura de forma que ISA Server obtenga las solicitudes de ob$etos para cualquier destino

directamente desde el destino de Internet especificado, a menos que en la cac" de ISA Server e*ista una versin

v%lida del ob$eto solicitado. !a regla de enrutamiento se configura para utilizar la entrada de marcado

?la$arBISP cuando se enruta una solicitud a Internet.

8. 2onfigura el encadenamiento del servidor de seguridad de forma que todas las solicitudes de ob$etos que no

sean del #eb se enruten al servidor de destino en Internet.

2uando un cliente solicita un ob$eto de un servidor de Internet que utiliza un protocolo que no sea del #eb, ISA

Server llama a Internet mediante la entrada de marcado ?la$arBISP.

9. 2omprueba si e*iste una regla predeterminada de contenido y de sitio que permita a todo el mundo el acceso

a cualquier destino.

ISA Server crea esta regla durante la instalacinK sin embargo, los usuarios slo podr%n tener acceso una vez

creada una regla de protocolo.

-ara permitir el acceso limitado a Internet a los usuarios de los departamentos @entas e Investigacin y

desarrollo, el administrador crea las siguientes reglas4

o Gna regla de protocolo que permite a las direcciones de los clientes de los departamentos Aentas e

Investigacin y desarrollo utilizar el protocolo 1&&- en cualquier momento.

25

o Gna regla de sitios y contenido que permite a los con$untos direcciones de los clientes de los

departamentos Aentas e Investigacin y desarrollo el acceso a cualquier destino del con$unto Sitios ara

*orario de trabajo.

o Gna regla de sitios y contenido que permite a los con$untos de direcciones de los clientes de los

departamentos Aentas e Investigacin y desarrollo el acceso a cualquier destino durante el programa

&esu+s del trabajo.

o -ara permitir que los usuarios del departamento ?ecursos "umanos utilicen el protocolo 1&&- fuera

del "orario de traba$o, el administrador crea las siguientes reglas4

o Gna regla de protocolo que permite a los con$untos de direcciones de los clientes de los

departamentos 'ecursos *u$anos, Aentas e Investigacin y desarrollo la utilizacin del protocolo 1&&-

durante el programa &esu+s del trabajo.

o Gna regla de sitios y contenido que permite a los con$untos de direcciones de los clientes de los

departamentos 'ecursos *u$anos, Aentas e Investigacin y desarrollo el acceso a cualquier destino

durante el programa &esu+s del trabajo.

o -ara permitir a todos los empleados el acceso al contenido de transmisin multimedia, el

administrador crea las siguiente reglas4

o Gna regla de protocolo que permite a los con$untos de direcciones de los clientes de los

departamentos 'ecursos *u$anos, Aentas e Investigacin y desarrollo la utilizacin del protocolo MMS

.!liente de 5indo6s Media0 durante el programa &esu+s del trabajo.

-ara obtener m%s informacin acerca del enrutamiento, los elementos de directiva, las reglas de protocolo y las reglas

de sitios y contenido, consulte la Ayuda de ISA Server.

!onectar clientes re$otos

2ada vez m%s empleados traba$an desde sus casas y utilizan desde sus equipos domsticos el acceso telefnico a la